- إنضم

- 17 فبراير 2007

- المشاركات

- 681

- مستوى التفاعل

- 1,030

- النقاط

- 93

Hackers use .NET library to create malicious Excel files

NVISO Labs Researchers noticed that the Epic Manchego group is using unusual Excel files for attacks, created specifically to bypass defense mechanisms. The fact is that these files are not created through Microsoft Office, but using the .NET library. EPPlus ...

Typically, this library is used by application developers, for example, to add features such as "Export to Excel" or "Save as Spreadsheet". The library can be used to create files in a wide variety of formats and supports Excel 2019.

Experts write that hackers seem to be using EPPlus to create spreadsheets in Office Open XML (OOXML) format. The files produced by Epic Manchego are missing some of the VBA code typical of Excel documents compiled in proprietary Microsoft Office.

It turned out that some antivirus products and email scanners consider this part of the VBA code as one of the possible signs of a suspicious Excel file, because, as a rule, this is where the malicious code is stored. Therefore, Epic Manchego special files are much less likely to be detected by security solutions (compared to other malicious Excel files).

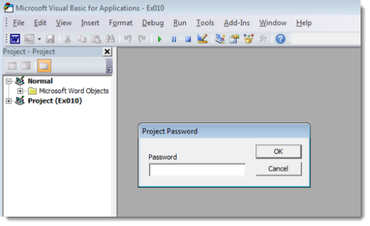

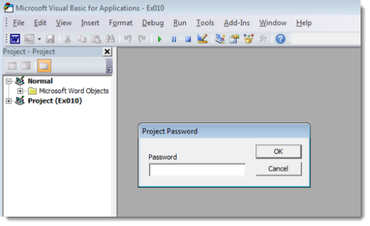

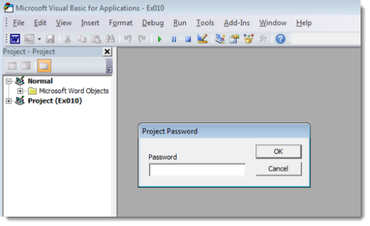

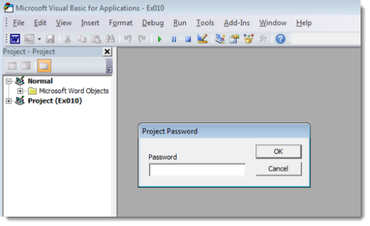

Of course, this does not mean that Epic Manchego files are completely harmless. Although the files worked correctly, like any other Excel document, experts explain that cybercriminals store malware in them using a custom VBA code format, which is also password protected so that security systems and information security specialists cannot analyze the content.

Analysts point out that using EPPlus not only helped, but also hurt Epic Manchego. The point is that experts were able to discover numerous past grouping operations by simply looking for unusual Excel files. As a result, more than 200 files related to Epic Manchego were discovered, the first of which dates back to June 22 of this year.

As you might guess, such malicious documents contain a malicious macro script. For example, if the victim opens the Excel file and allows the script to execute, the macros will download and install malware on their machine. Payloads in this case are classic infostealer Trojans such as Azorult, AgentTesla, Formbook, Matiex and njRat, which steal passwords from browsers, mail and FTP clients and send them to Epic Machengo servers.

It is worth noting that, in general, NVISO Labs experts were not surprised that the hack group was using EPPlus for attacks. They write:

"We have been familiar with this .NET library for a long time, having been using it for several years to create malicious documents for our red team and pentesters."

A source

NVISO Labs Researchers noticed that the Epic Manchego group is using unusual Excel files for attacks, created specifically to bypass defense mechanisms. The fact is that these files are not created through Microsoft Office, but using the .NET library. EPPlus ...

Typically, this library is used by application developers, for example, to add features such as "Export to Excel" or "Save as Spreadsheet". The library can be used to create files in a wide variety of formats and supports Excel 2019.

Experts write that hackers seem to be using EPPlus to create spreadsheets in Office Open XML (OOXML) format. The files produced by Epic Manchego are missing some of the VBA code typical of Excel documents compiled in proprietary Microsoft Office.

It turned out that some antivirus products and email scanners consider this part of the VBA code as one of the possible signs of a suspicious Excel file, because, as a rule, this is where the malicious code is stored. Therefore, Epic Manchego special files are much less likely to be detected by security solutions (compared to other malicious Excel files).

Of course, this does not mean that Epic Manchego files are completely harmless. Although the files worked correctly, like any other Excel document, experts explain that cybercriminals store malware in them using a custom VBA code format, which is also password protected so that security systems and information security specialists cannot analyze the content.

Analysts point out that using EPPlus not only helped, but also hurt Epic Manchego. The point is that experts were able to discover numerous past grouping operations by simply looking for unusual Excel files. As a result, more than 200 files related to Epic Manchego were discovered, the first of which dates back to June 22 of this year.

As you might guess, such malicious documents contain a malicious macro script. For example, if the victim opens the Excel file and allows the script to execute, the macros will download and install malware on their machine. Payloads in this case are classic infostealer Trojans such as Azorult, AgentTesla, Formbook, Matiex and njRat, which steal passwords from browsers, mail and FTP clients and send them to Epic Machengo servers.

It is worth noting that, in general, NVISO Labs experts were not surprised that the hack group was using EPPlus for attacks. They write:

"We have been familiar with this .NET library for a long time, having been using it for several years to create malicious documents for our red team and pentesters."

A source

Original message

Original message

Хакеры используют .NET библиотеку для создания вредоносных файлов Excel

Исследователи NVISO Labs обратили внимание, что группировка Epic Manchego использует для атак необычные файлы Excel, созданные специально для обхода защитных механизмов. Дело в том, что эти файлы создаются не через Microsoft Office, а с использованием .NET библиотеки EPPlus.

Как правило, данную библиотеку используют разработчики приложений, например, для добавления таких функций, как «Экспорт в Excel» или «Сохранить как электронную таблицу». Библиотека может использоваться для создания файлов в широком спектре форматов и поддерживает Excel 2019.

Эксперты пишут, что хакеры, похоже, применяют EPPlus для создания электронных таблиц в формате Office Open XML (OOXML). В файлах, созданных Epic Manchego, не хватает части VBA-кода, характерного для документов Excel, скомпилированных в проприетарном Microsoft Office.

Оказалось, что некоторые антивирусные продукты и email-сканеры рассматривают именно эту часть VBA-кода, как один из возможных признаков подозрительного файла Excel, ведь, как правило, именно там хранится вредоносный код. Поэтому специальные файлы Epic Manchego гораздо реже обнаруживаются защитными решениями (по сравнению с другими вредоносными файлами Excel).

Разумеется, это не значит, что файлы Epic Manchego абсолютно безобидны. Хотя файлы работали корректно, как и любой другой документ Excel, эксперты объясняют, что злоумышленники хранят в них малварь, используя кастомный формат кода VBA, который к тому же защищен паролем, чтобы системы безопасности и ИБ-специалисты не могли провести анализ содержимого.

Аналитики отмечают, что использование EPPlus не только помогло, но и навредило Epic Manchego. Дело в том, что эксперты смогли обнаружить многочисленные прошлые операции группировки, попросту поискав необычные файлы Excel. В итоге было обнаружено более 200 файлов, связанных с Epic Manchego, первый из которых датируется 22 июня текущего года.

Как не трудно догадаться, такие вредоносные документы содержат вредоносный макрос-скрипт. Так, если жертва откроет файл Excel и разрешит выполнение скрипта, макросы загрузят и установят на ее машину вредоносное ПО. Пейлоадами в данном случае выступают классические трояны-инфостилеры, такие как Azorult, AgentTesla, Formbook, Matiex и njRat, которые воруют пароли из браузеров, почты и FTP-клиентов и отправляют их на серверы Epic Machengo.

Стоит отметить, что в целом эксперты NVISO Labs не были удивлены тем, что хак-группа использует EPPlus для атак. Они пишут:

«Мы давно знакомы с этой.NET библиотекой, так как уже несколько лет используем ее для создания вредоносных документов для нашей красной команды и пентестеров».

Источник

Исследователи NVISO Labs обратили внимание, что группировка Epic Manchego использует для атак необычные файлы Excel, созданные специально для обхода защитных механизмов. Дело в том, что эти файлы создаются не через Microsoft Office, а с использованием .NET библиотеки EPPlus.

Как правило, данную библиотеку используют разработчики приложений, например, для добавления таких функций, как «Экспорт в Excel» или «Сохранить как электронную таблицу». Библиотека может использоваться для создания файлов в широком спектре форматов и поддерживает Excel 2019.

Эксперты пишут, что хакеры, похоже, применяют EPPlus для создания электронных таблиц в формате Office Open XML (OOXML). В файлах, созданных Epic Manchego, не хватает части VBA-кода, характерного для документов Excel, скомпилированных в проприетарном Microsoft Office.

Оказалось, что некоторые антивирусные продукты и email-сканеры рассматривают именно эту часть VBA-кода, как один из возможных признаков подозрительного файла Excel, ведь, как правило, именно там хранится вредоносный код. Поэтому специальные файлы Epic Manchego гораздо реже обнаруживаются защитными решениями (по сравнению с другими вредоносными файлами Excel).

Разумеется, это не значит, что файлы Epic Manchego абсолютно безобидны. Хотя файлы работали корректно, как и любой другой документ Excel, эксперты объясняют, что злоумышленники хранят в них малварь, используя кастомный формат кода VBA, который к тому же защищен паролем, чтобы системы безопасности и ИБ-специалисты не могли провести анализ содержимого.

Аналитики отмечают, что использование EPPlus не только помогло, но и навредило Epic Manchego. Дело в том, что эксперты смогли обнаружить многочисленные прошлые операции группировки, попросту поискав необычные файлы Excel. В итоге было обнаружено более 200 файлов, связанных с Epic Manchego, первый из которых датируется 22 июня текущего года.

Как не трудно догадаться, такие вредоносные документы содержат вредоносный макрос-скрипт. Так, если жертва откроет файл Excel и разрешит выполнение скрипта, макросы загрузят и установят на ее машину вредоносное ПО. Пейлоадами в данном случае выступают классические трояны-инфостилеры, такие как Azorult, AgentTesla, Formbook, Matiex и njRat, которые воруют пароли из браузеров, почты и FTP-клиентов и отправляют их на серверы Epic Machengo.

Стоит отметить, что в целом эксперты NVISO Labs не были удивлены тем, что хак-группа использует EPPlus для атак. Они пишут:

«Мы давно знакомы с этой.NET библиотекой, так как уже несколько лет используем ее для создания вредоносных документов для нашей красной команды и пентестеров».

Источник