- Katılım

- 17 Şub 2007

- Mesajlar

- 681

- Tepkime puanı

- 1,030

- Puanları

- 93

Save and share: how private companies should ensure state cybersecurity

Special project

Entered into force in 2018 Federal Law 187 on the security of critical information infrastructure. Its task is to identify potential vulnerabilities, prevent cyber attacks, investigate them and eliminate the consequences at strategically important (significant) objects. At the same time, an operator of the state cybersecurity program was created in the structure of the FSB of Russia.

At the same time, the law concerns not only state institutions, facilities or state-owned companies, but also private business. The state does not undertake to protect itself from cyberattacks, but only will control and manage. The work itself to combat cybercrime lies with companies and enterprises - it does not matter whether they are private or public. Private and state-owned companies have another year to bring their cybersecurity system in line with the requirements of the law and start reporting. However, far from all entrepreneurs, in principle, know that they are subject to 187-FZ.

Together with our partner - Kaspersky Lab - we tell why the strategic cybersecurity of the country will affect almost all companies and even individual entrepreneurs, as well as give instructions on how to integrate into this system safely and without extra costs.

What is state hosiery?

This is a State system for detecting, preventing and eliminating the consequences of computer attacks. Officially, the cybersecurity problem in Russia was puzzled only in 2013, and in 2014 they began testing State hosiery . These are forced steps, because cybercrime in Russia has been growing at a multiple rate for a long time, and international cyber scandals are swelling. One of the latest is the WannaCry Trojan (Money Ransomware) epidemic, which began in May 2017. In a short time, more than 500 thousand users worldwide were infected, the lion's share of which in Russia.

Cybercrime in Russia

346,000

new viruses are fixed daily (data Kaspersky Lab)

2 times

increased share of cybercrime in Russia in the total amount of recorded crimes in 2018 from 2017 to 2018

20%

cybercrime being investigated

10 times

the number of cybercrimes increased from 2013 to 2016

In Russia, mainly banks are attacked

1-2 banks

successfully attack every month in Russia

₽ 140 million

average damage from one attack

₽ 2.9 billion

amounts to annual damage

Sources: FINCert , Prosecutor General's Office

Which companies are subject to the law?

The law protects the IT infrastructure (information systems, networks, automated control systems) in 14 areas that are important for the life of the state, for example, defense, healthcare, transport, etc. The goal is to protect against hackers not only government agencies, but also legal entities belonging to the state or private business, as well as individual entrepreneurs, if they own or work with these important IT resources. These resources are called - objects KII (critical information infrastructure). Neither the country's air defense system, nor the power station, nor the bank, nor the contractor company that services any of them should give failures. Therefore, the law on cybersecurity covers a wide range of entities of different nature.

14 industries for which the company applies FZ-187

What to do if you are subject to the law

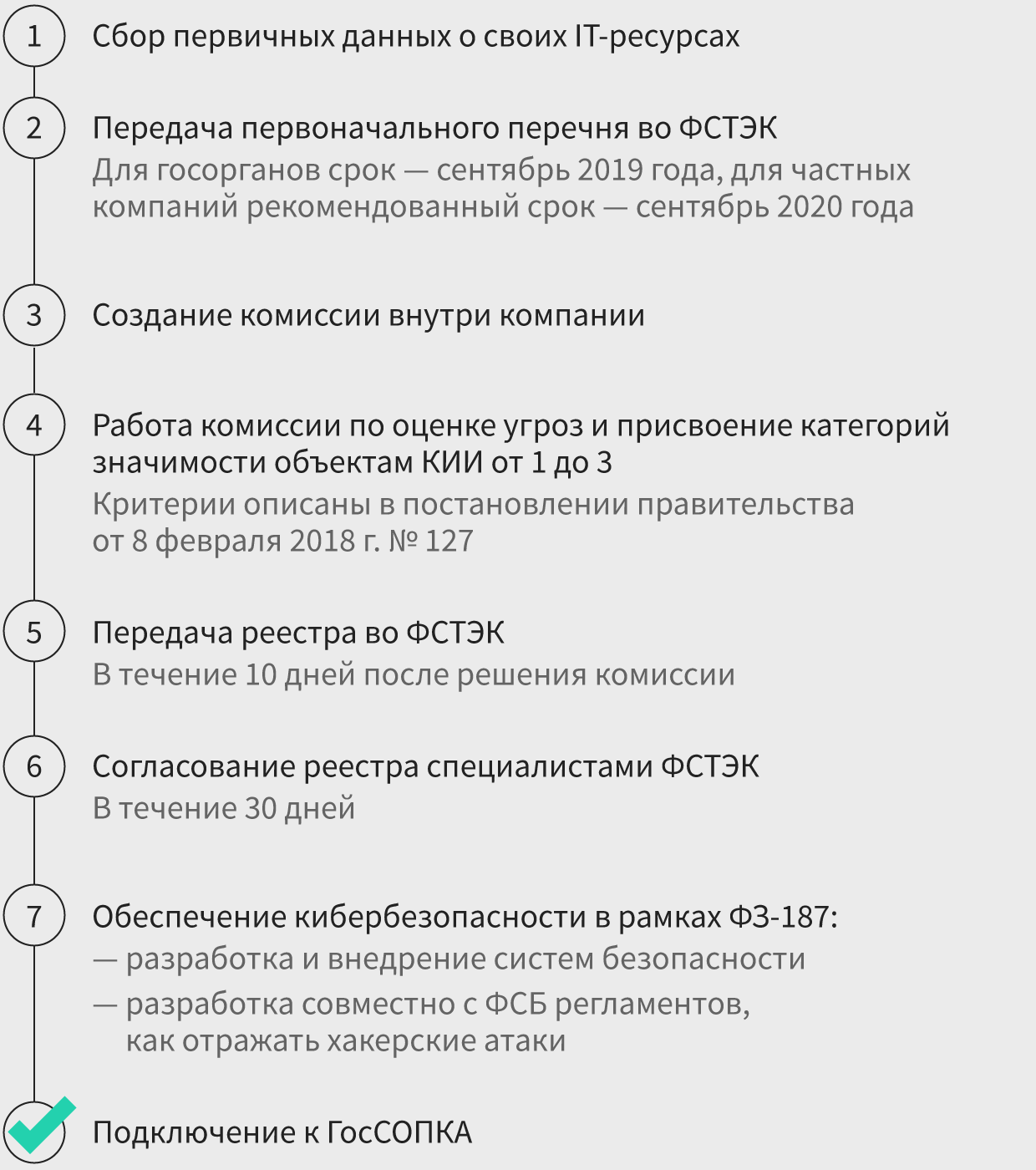

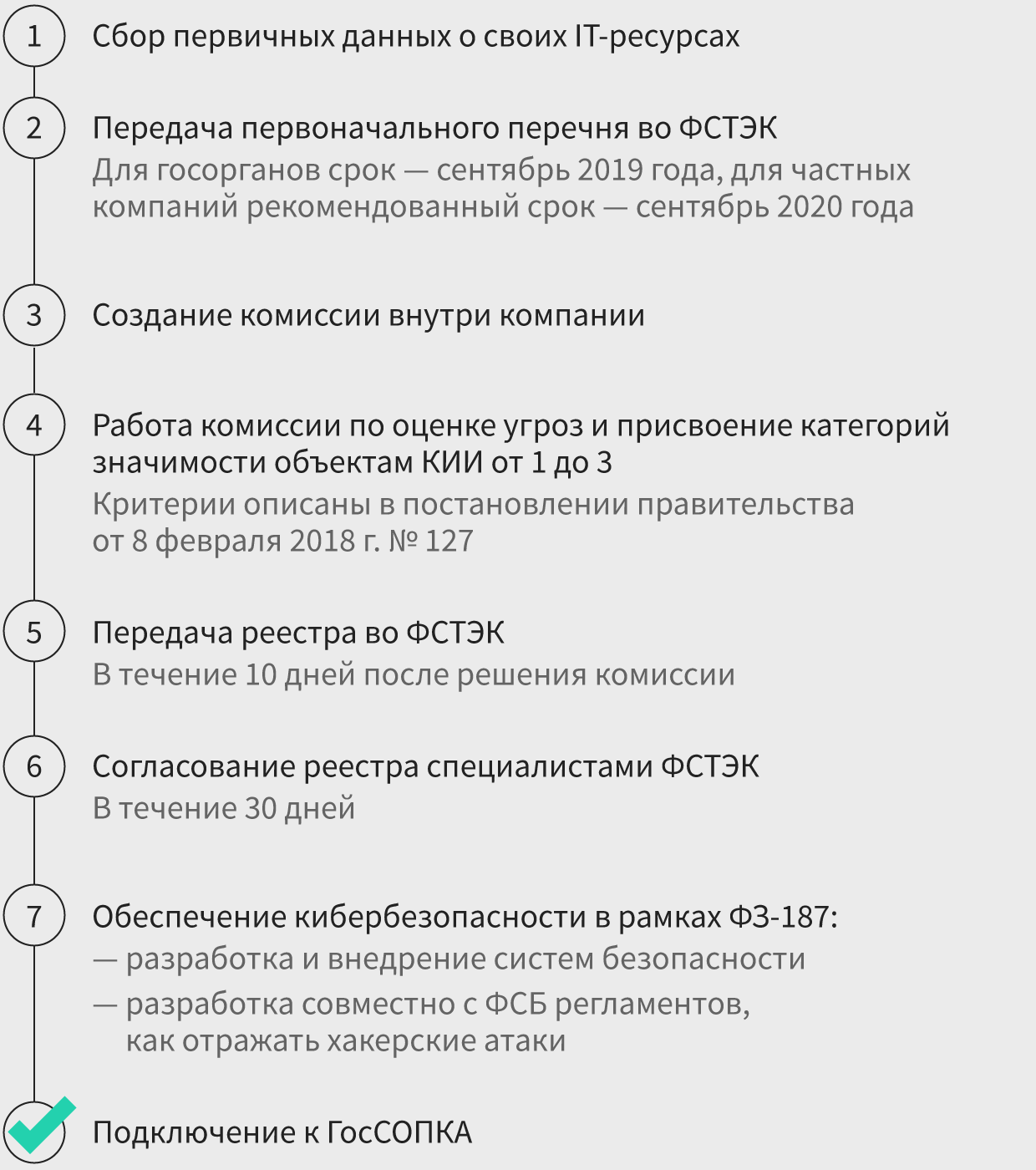

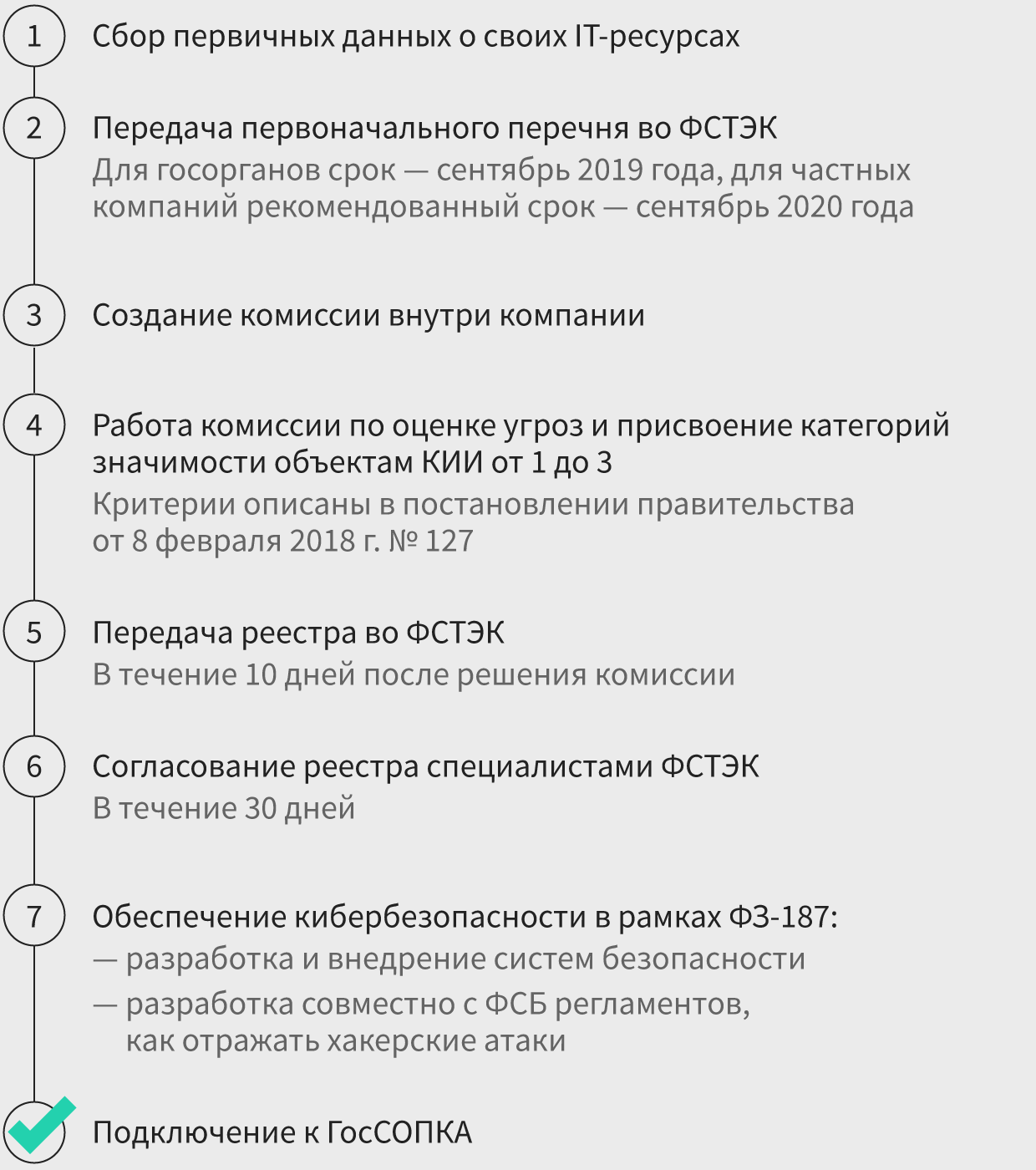

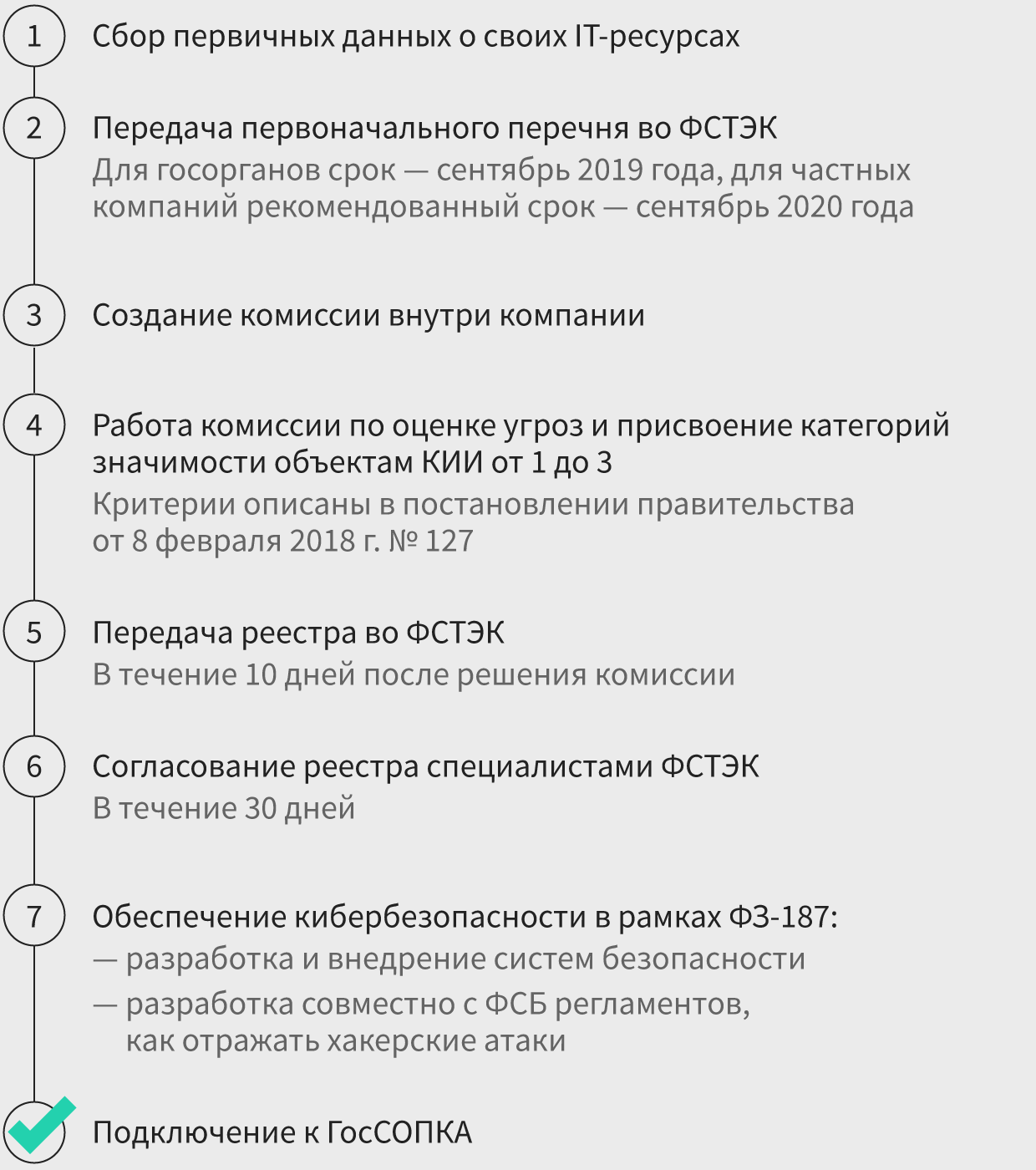

The company itself must analyze how important its work is for the industry and determine which failures of which particular IT resources will be critical. Having determined the extent of potential threats, the next step is to distribute the more or less significant of them according to the categories of CII objects from the first to the third in descending order. This is decided by the commission within the company, and then approved FSTEC Russia (Federal Service for Technical and Export Controls - a structure created long ago to counter foreign technical intelligence). The commission can attract outside experts or do it yourself. It is the company's responsibility to take care of information security. Formally, it will not work. The law provides certain requirements for this issue, and simply it is impossible to assign additional responsibilities to a regular system administrator. You must also connect to State hosiery . The costs of audit, consulting and other things the company determines independently.

Companies action roadmap

Who controls and what is punished

The company connects to the GosSOPKA system, which is controlled by the FSB of Russia. She monitors the elimination of cyberattacks and their consequences.

The company creates a corporate branch of GosSOPKA, which is the first to record the threat and offer countermeasures. Information should go to the head office, but not automatically, but by decision of local employees. If company employees mistakenly decide that nothing bad happened and there is no point in transmitting information, then disciplinary or criminal liability may follow - up to ten years in prison.

Even if the IT resources of the company itself have not been affected, malware can infect contractors through its systems. For example, through the service, the worm will make its way to the bank. In the normal mode, the work of the company's cybersecurity system after three years is checked by the FSTEC. After a cyber incident, they can come up with an unscheduled check.

The interaction of organs and subjects

In cases relating to telecommunication networks and the banking sector, the requirements developed by the FSTEC and the FSB should be agreed with the Ministry of Communications and the Central Bank.

Who can help

For companies that need to connect to GosSOPKA, there are several options to meet the requirements of the law on cybersecurity: to develop their own software solutions, buy ready-made ones or outsource this question completely. The first and third options are not suitable for small and poor companies and those who are not experts in this field. It is better to use ready-made software products, but with FSTEC certification. it BY automatically collects information about the threat, and the IT security specialist already decides: is it real and what to do? In principle, such specialists can also be attracted remotely, rather than being kept within the company. In any case, you will have to spend money, especially if earlier these issues were not a priority.

How to choose IT security software solutions

* Buy certified

Give preference to certified FSTEC products. This will greatly simplify life when checking.

* Buy from a market leader

The longer the company operates in the market, the more offers it has to protect against the maximum number of threats

* Buy advanced

The better the program, the more information collection and analysis processes it automates, the less “manual labor” in the event of an attack, and also the easier it is to install.

Ivan Alexandrov, Roman Ivanov

Source

Special project

Entered into force in 2018 Federal Law 187 on the security of critical information infrastructure. Its task is to identify potential vulnerabilities, prevent cyber attacks, investigate them and eliminate the consequences at strategically important (significant) objects. At the same time, an operator of the state cybersecurity program was created in the structure of the FSB of Russia.

At the same time, the law concerns not only state institutions, facilities or state-owned companies, but also private business. The state does not undertake to protect itself from cyberattacks, but only will control and manage. The work itself to combat cybercrime lies with companies and enterprises - it does not matter whether they are private or public. Private and state-owned companies have another year to bring their cybersecurity system in line with the requirements of the law and start reporting. However, far from all entrepreneurs, in principle, know that they are subject to 187-FZ.

Together with our partner - Kaspersky Lab - we tell why the strategic cybersecurity of the country will affect almost all companies and even individual entrepreneurs, as well as give instructions on how to integrate into this system safely and without extra costs.

What is state hosiery?

This is a State system for detecting, preventing and eliminating the consequences of computer attacks. Officially, the cybersecurity problem in Russia was puzzled only in 2013, and in 2014 they began testing State hosiery . These are forced steps, because cybercrime in Russia has been growing at a multiple rate for a long time, and international cyber scandals are swelling. One of the latest is the WannaCry Trojan (Money Ransomware) epidemic, which began in May 2017. In a short time, more than 500 thousand users worldwide were infected, the lion's share of which in Russia.

Cybercrime in Russia

346,000

new viruses are fixed daily (data Kaspersky Lab)

2 times

increased share of cybercrime in Russia in the total amount of recorded crimes in 2018 from 2017 to 2018

20%

cybercrime being investigated

10 times

the number of cybercrimes increased from 2013 to 2016

In Russia, mainly banks are attacked

1-2 banks

successfully attack every month in Russia

₽ 140 million

average damage from one attack

₽ 2.9 billion

amounts to annual damage

Sources: FINCert , Prosecutor General's Office

Which companies are subject to the law?

The law protects the IT infrastructure (information systems, networks, automated control systems) in 14 areas that are important for the life of the state, for example, defense, healthcare, transport, etc. The goal is to protect against hackers not only government agencies, but also legal entities belonging to the state or private business, as well as individual entrepreneurs, if they own or work with these important IT resources. These resources are called - objects KII (critical information infrastructure). Neither the country's air defense system, nor the power station, nor the bank, nor the contractor company that services any of them should give failures. Therefore, the law on cybersecurity covers a wide range of entities of different nature.

14 industries for which the company applies FZ-187

- Healthcare

- The science

- Transport

- Communication

- Energetics

- Banking sector

- Financial Market Areas

- Fuel and energy complex

- Nuclear power

- Defense industry

- Space rocket industry

- Mining industry

- Metallurgical industry

- Chemical industry

What to do if you are subject to the law

The company itself must analyze how important its work is for the industry and determine which failures of which particular IT resources will be critical. Having determined the extent of potential threats, the next step is to distribute the more or less significant of them according to the categories of CII objects from the first to the third in descending order. This is decided by the commission within the company, and then approved FSTEC Russia (Federal Service for Technical and Export Controls - a structure created long ago to counter foreign technical intelligence). The commission can attract outside experts or do it yourself. It is the company's responsibility to take care of information security. Formally, it will not work. The law provides certain requirements for this issue, and simply it is impossible to assign additional responsibilities to a regular system administrator. You must also connect to State hosiery . The costs of audit, consulting and other things the company determines independently.

Companies action roadmap

Who controls and what is punished

The company connects to the GosSOPKA system, which is controlled by the FSB of Russia. She monitors the elimination of cyberattacks and their consequences.

The company creates a corporate branch of GosSOPKA, which is the first to record the threat and offer countermeasures. Information should go to the head office, but not automatically, but by decision of local employees. If company employees mistakenly decide that nothing bad happened and there is no point in transmitting information, then disciplinary or criminal liability may follow - up to ten years in prison.

Even if the IT resources of the company itself have not been affected, malware can infect contractors through its systems. For example, through the service, the worm will make its way to the bank. In the normal mode, the work of the company's cybersecurity system after three years is checked by the FSTEC. After a cyber incident, they can come up with an unscheduled check.

The interaction of organs and subjects

In cases relating to telecommunication networks and the banking sector, the requirements developed by the FSTEC and the FSB should be agreed with the Ministry of Communications and the Central Bank.

Who can help

For companies that need to connect to GosSOPKA, there are several options to meet the requirements of the law on cybersecurity: to develop their own software solutions, buy ready-made ones or outsource this question completely. The first and third options are not suitable for small and poor companies and those who are not experts in this field. It is better to use ready-made software products, but with FSTEC certification. it BY automatically collects information about the threat, and the IT security specialist already decides: is it real and what to do? In principle, such specialists can also be attracted remotely, rather than being kept within the company. In any case, you will have to spend money, especially if earlier these issues were not a priority.

How to choose IT security software solutions

* Buy certified

Give preference to certified FSTEC products. This will greatly simplify life when checking.

* Buy from a market leader

The longer the company operates in the market, the more offers it has to protect against the maximum number of threats

* Buy advanced

The better the program, the more information collection and analysis processes it automates, the less “manual labor” in the event of an attack, and also the easier it is to install.

Ivan Alexandrov, Roman Ivanov

Source

Original message

Original message

Сохрани и поделись: как частные компании должны обеспечивать государственную кибербезопасность

Спецпроект

В 2018 году вступил в силу Федеральный закон 187 о безопасности критической информационной инфраструктуры. Его задача выявлять потенциально уязвимые места, предотвращать кибератаки, расследовать их и устранять последствия на стратегически важных (значимых) объектах. Тогда же в структуре ФСБ России был создан оператор программы государственной кибербезопасности.

При этом касается закон не только государственных учреждений, объектов или госкомпаний, но и частного бизнеса. Государство не берет на себя обязанность защитить от кибератак, а лишь будет контролировать и управлять. Сама работа по борьбе с киберпреступностью лежит на компаниях и предприятиях — неважно, частные они или государственные. У частных компаний и компаний госсобственности есть еще год для того, чтобы привести свою систему кибербезопасности в соответствие с требованиями закона и начать отчитываться. Однако еще далеко не все предприниматели в принципе знают, что попадают под действие 187-ФЗ.

Вместе с нашим партнером — «Лабораторией Касперского» — мы рассказываем, почему стратегическая кибербезопасность страны коснется почти всех компаний и даже ИП, а также дадим инструкцию, как безопасно и без лишних затрат встроиться в эту систему.

Что такое ГосСОПКА?

Это Государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак. Официально проблемой кибербезопасности в России озадачились только в 2013 году, а в 2014-м начали тестировать ГосСОПКА. Это вынужденные шаги, потому что киберпреступность в России растет давно кратными темпами, а международные киберскандалы сгущают краски. Один из последних — эпидемия трояна WannaCry (программы — вымогателя денег), которая началась в мае 2017 года. За короткое время заражены оказались более 500 тыс. пользователей по всему миру, львиная доля которых в России.

Киберпреступность в России

346 000

новых вирусов фиксируется ежедневно (данные Лаборатории Касперского)

в 2 раза

увеличилась доля киберпреступлений в России в общем объеме зарегистрированных преступлений в 2018 году с 2017 по 2018 год

20%

киберпреступлений расследуется

в 10 раз

увеличилось число киберпреступлений с 2013 по 2016 год

В России в основном атакам подвергаются банки

1–2 банка

успешно атакуют каждый месяц в России

₽ 140 млн

средний ущерб от одной атаки

₽ 2,9 млрд

составляет ежегодный ущерб

Источники: ФИНЦерт, Генпрокуратура

Какие компании подпадают под действие закона

Закон охраняет IT-инфраструктуру (информационные системы, сети, автоматизированные системы управления) в 14 сферах, важных для жизни государства, например, обороны, здравоохранения, транспорта и т.п. Цель — защитить от хакеров не только госорганы, но и юридические лица, принадлежащие государству или частному бизнесу, а также ИП, если они владеют или работают с этими важными IT-ресурсами. Эти ресурсы называются — объекты КИИ (критической информационной инфраструктуры). Сбоев не должны давать ни система воздушной обороны страны, ни электростанция, ни банк, ни компания-подрядчик, которая кого-то из них обслуживает. Поэтому под действие закона о кибербезопасности подпадает широкий перечень субъектов разного характера.

14 отраслей, на компании в которых распространяется действие ФЗ-187

Что делать, если вы подпадаете под действие закона

Компания сама должна проанализировать, насколько ее работа важна для отрасли, и определить, сбои каких именно IT-ресурсов будут критичны. Определив масштабы потенциальных угроз, следующий шаг – распределить более и менее значимые из них по категориям объектов КИИ от первой до третьей в порядке убывания. Решает это комиссия внутри компании, и утверждает потом ФСТЭК России (Федеральная служба по техническому и экспортному контролю – структура, созданная давно для противодействия иностранным техническим разведкам). В комиссию можно привлекать экспертов со стороны или обойтись своими силами. Позаботиться об информационной безопасности — обязанность компании. Формально подойти не получится. Закон предусматривает определенные требования к этому вопросу, и просто возложить дополнительные обязанности на обычного сисадмина нельзя. Нужно также подключиться к ГосСОПКА. Расходы на аудит, консалтинг и прочее компания определяет самостоятельно.

Дорожная карта действий компаний

Кто контролирует и за что наказывают

Компания подключается к системе ГосСОПКА, которую контролирует ФСБ России. Она следит за устранением кибератак и их последствиями.

В компании создается корпоративный филиал ГосСОПКА, который первым фиксирует угрозу и предлагает варианты противодействий. Информация должна уходить в головную структуру, но не автоматически, а по решению сотрудников на местах. Если сотрудники компании ошибочно решат, что ничего страшного не произошло и передавать информацию нет смысла, то может последовать дисциплинарная или уголовная ответственность — до десяти лет лишения свободы.

Даже если IT-ресурсы самой компании не пострадали, через ее системы вредоносная программа может заразить контрагентов. Например, через сервис червь проберется в банк. В штатном режиме работу системы кибербезопасности компании через три года проверяет ФСТЭК. После киберинцидента могут нагрянуть с проверкой внепланово.

Взаимодействие органов и субъектов

В случаях, касающихся сетей электросвязи и банковской сферы, разрабатываемые ФСТЭК и ФСБ требования должны согласовываться с Минкомсвязью и ЦБ.

Кто может помочь

Для компаний, которым необходимо подключаться к ГосСОПКА, есть несколько вариантов соответствовать требованиям закона о кибербезопасности: разрабатывать свои программные решения, покупать готовые или отдать этот вопрос полностью на аутсорсинг. Первый и третий варианты не подходят для небольших и небогатых компаний и тех, кто не является экспертом в этой области. Лучше воспользоваться готовыми программными продуктами, но с сертификацией ФСТЭК. Это ПО автоматически собирает информацию об угрозе, а специалист по IT-безопасности уже решает: реальна ли она и что делать? В принципе таких специалистов тоже можно привлекать удаленно, а не держать внутри компании. В любом случае придется потратиться, особенно если раньше эти вопросы не были в приоритете.

Как выбрать программные решения по IT-безопасности

* Покупай сертифицированное

Отдавай предпочтение сертифицированным ФСТЭК продуктам. Это значительно упростит жизнь при проверках

* Покупай у лидера рынка

Чем дольше компания работает на рынке, тем больше у нее предложений для защиты от максимального количества угроз

*Покупай продвинутое

Чем лучше программа, тем больше процессов по сбору и анализу информации она автоматизирует, тем меньше «ручного труда» в случае атаки, а также легче устанавливать.

Иван Александров, Роман Иванов

Источник

Спецпроект

В 2018 году вступил в силу Федеральный закон 187 о безопасности критической информационной инфраструктуры. Его задача выявлять потенциально уязвимые места, предотвращать кибератаки, расследовать их и устранять последствия на стратегически важных (значимых) объектах. Тогда же в структуре ФСБ России был создан оператор программы государственной кибербезопасности.

При этом касается закон не только государственных учреждений, объектов или госкомпаний, но и частного бизнеса. Государство не берет на себя обязанность защитить от кибератак, а лишь будет контролировать и управлять. Сама работа по борьбе с киберпреступностью лежит на компаниях и предприятиях — неважно, частные они или государственные. У частных компаний и компаний госсобственности есть еще год для того, чтобы привести свою систему кибербезопасности в соответствие с требованиями закона и начать отчитываться. Однако еще далеко не все предприниматели в принципе знают, что попадают под действие 187-ФЗ.

Вместе с нашим партнером — «Лабораторией Касперского» — мы рассказываем, почему стратегическая кибербезопасность страны коснется почти всех компаний и даже ИП, а также дадим инструкцию, как безопасно и без лишних затрат встроиться в эту систему.

Что такое ГосСОПКА?

Это Государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак. Официально проблемой кибербезопасности в России озадачились только в 2013 году, а в 2014-м начали тестировать ГосСОПКА. Это вынужденные шаги, потому что киберпреступность в России растет давно кратными темпами, а международные киберскандалы сгущают краски. Один из последних — эпидемия трояна WannaCry (программы — вымогателя денег), которая началась в мае 2017 года. За короткое время заражены оказались более 500 тыс. пользователей по всему миру, львиная доля которых в России.

Киберпреступность в России

346 000

новых вирусов фиксируется ежедневно (данные Лаборатории Касперского)

в 2 раза

увеличилась доля киберпреступлений в России в общем объеме зарегистрированных преступлений в 2018 году с 2017 по 2018 год

20%

киберпреступлений расследуется

в 10 раз

увеличилось число киберпреступлений с 2013 по 2016 год

В России в основном атакам подвергаются банки

1–2 банка

успешно атакуют каждый месяц в России

₽ 140 млн

средний ущерб от одной атаки

₽ 2,9 млрд

составляет ежегодный ущерб

Источники: ФИНЦерт, Генпрокуратура

Какие компании подпадают под действие закона

Закон охраняет IT-инфраструктуру (информационные системы, сети, автоматизированные системы управления) в 14 сферах, важных для жизни государства, например, обороны, здравоохранения, транспорта и т.п. Цель — защитить от хакеров не только госорганы, но и юридические лица, принадлежащие государству или частному бизнесу, а также ИП, если они владеют или работают с этими важными IT-ресурсами. Эти ресурсы называются — объекты КИИ (критической информационной инфраструктуры). Сбоев не должны давать ни система воздушной обороны страны, ни электростанция, ни банк, ни компания-подрядчик, которая кого-то из них обслуживает. Поэтому под действие закона о кибербезопасности подпадает широкий перечень субъектов разного характера.

14 отраслей, на компании в которых распространяется действие ФЗ-187

- Здравоохранение

- Наука

- Транспорт

- Связь

- Энергетика

- Банковская сфера

- Сферы финансового рынка

- Топливно-энергетический комплекс

- Атомная энергетика

- Оборонная промышленность

- Ракетно-космическая промышленность

- Горнодобывающая промышленность

- Металлургическая промышленность

- Химическая промышленность

Что делать, если вы подпадаете под действие закона

Компания сама должна проанализировать, насколько ее работа важна для отрасли, и определить, сбои каких именно IT-ресурсов будут критичны. Определив масштабы потенциальных угроз, следующий шаг – распределить более и менее значимые из них по категориям объектов КИИ от первой до третьей в порядке убывания. Решает это комиссия внутри компании, и утверждает потом ФСТЭК России (Федеральная служба по техническому и экспортному контролю – структура, созданная давно для противодействия иностранным техническим разведкам). В комиссию можно привлекать экспертов со стороны или обойтись своими силами. Позаботиться об информационной безопасности — обязанность компании. Формально подойти не получится. Закон предусматривает определенные требования к этому вопросу, и просто возложить дополнительные обязанности на обычного сисадмина нельзя. Нужно также подключиться к ГосСОПКА. Расходы на аудит, консалтинг и прочее компания определяет самостоятельно.

Дорожная карта действий компаний

Кто контролирует и за что наказывают

Компания подключается к системе ГосСОПКА, которую контролирует ФСБ России. Она следит за устранением кибератак и их последствиями.

В компании создается корпоративный филиал ГосСОПКА, который первым фиксирует угрозу и предлагает варианты противодействий. Информация должна уходить в головную структуру, но не автоматически, а по решению сотрудников на местах. Если сотрудники компании ошибочно решат, что ничего страшного не произошло и передавать информацию нет смысла, то может последовать дисциплинарная или уголовная ответственность — до десяти лет лишения свободы.

Даже если IT-ресурсы самой компании не пострадали, через ее системы вредоносная программа может заразить контрагентов. Например, через сервис червь проберется в банк. В штатном режиме работу системы кибербезопасности компании через три года проверяет ФСТЭК. После киберинцидента могут нагрянуть с проверкой внепланово.

Взаимодействие органов и субъектов

В случаях, касающихся сетей электросвязи и банковской сферы, разрабатываемые ФСТЭК и ФСБ требования должны согласовываться с Минкомсвязью и ЦБ.

Кто может помочь

Для компаний, которым необходимо подключаться к ГосСОПКА, есть несколько вариантов соответствовать требованиям закона о кибербезопасности: разрабатывать свои программные решения, покупать готовые или отдать этот вопрос полностью на аутсорсинг. Первый и третий варианты не подходят для небольших и небогатых компаний и тех, кто не является экспертом в этой области. Лучше воспользоваться готовыми программными продуктами, но с сертификацией ФСТЭК. Это ПО автоматически собирает информацию об угрозе, а специалист по IT-безопасности уже решает: реальна ли она и что делать? В принципе таких специалистов тоже можно привлекать удаленно, а не держать внутри компании. В любом случае придется потратиться, особенно если раньше эти вопросы не были в приоритете.

Как выбрать программные решения по IT-безопасности

* Покупай сертифицированное

Отдавай предпочтение сертифицированным ФСТЭК продуктам. Это значительно упростит жизнь при проверках

* Покупай у лидера рынка

Чем дольше компания работает на рынке, тем больше у нее предложений для защиты от максимального количества угроз

*Покупай продвинутое

Чем лучше программа, тем больше процессов по сбору и анализу информации она автоматизирует, тем меньше «ручного труда» в случае атаки, а также легче устанавливать.

Иван Александров, Роман Иванов

Источник