Features of risk management in the field of falsification of scanned documents ALEXEY KUZNETSOV, SMTDP Tech Sales Director |

The article discusses the problem of high-tech fraud associated with scanned copies of documents that occurs when

Examples of counterfeiting scanned copies of documents Interaction with the services responsible for internal control and the transition of companies to electronic document management in various sectors of the economy (insurance companies, energy, IT companies, logistics), showed that fraudsters are usually motivated by the following motives: • Confirmation of non-existent qualifications and the ability to engage in a certain type of activity (licenses, certificates, certificates, work books, etc.) • Concealment of real counterparties and activity of work on them (payments, TIN, USRLE, signatures and seals in acts and contracts, amount of contracts) to reporting bodies, banks, company owners, auditors, funds. EXAMPLE. TENDER APPLICATIONS AND PURCHASING ACTIVITIES IN THE CONSTRUCTION SPHERE When submitting applications for tenders on electronic sites in the field of construction and energy, scanned copies of bank guarantees and certificates of membership in the SRO (self-regulatory organization) are included in the application package. The cost of membership in an SRO costs about $ 20,000 per year, so many either receive an SRO certificate for 1 year, and then fake the date of issue or take an SRO certificate from a foreign organization on the Internet and change its name. It is clear that you can verify membership in an SRO by calling the appropriate SRO (there are about 300 of them), but when purchases are made in bulk and with a large number of participants, this becomes a time-consuming task. A bank guarantee costs about 0.5% of the purchase amount, therefore, in order not to pay it with a similar SRO certificate, they fake it. EXAMPLE. CHANGING KEY PARAMETERS IN A CONTRACT Scanned copies of documents usually always follow paper versions of documents, but the latter are always late and stored in an unordered form in the archives of organizations. At the same time, in medium and large companies, no one checks the signed scans with the coordinated electronic versions of documents (stored in Word) in the EDMS. Even internal auditors and audit firms mostly work with copies, not originals. This means that you can agree on a document in the amount of 120,000 rubles, and add 150,000 rubles to the signature agreement - and no one will notice the discrepancy . EXAMPLE. CERTIFICATE OF CERTIFICATE OF AVAILABILITY OF QUALIFICATIONS WHEN RECEIVING TO CRYING COMPANY To confirm the qualifications of the ship’s crew members, it is necessary to receive certificates every 5 years worth from $ 100 to $ 200 each, while they are sent to crewing companies exclusively in the form of scanned copies. Forging a certificate is accordingly cheaper and easier than getting it. In addition, to work in the port, the master of the ship and the sailors need to undergo retraining every 5 years, which costs about $ 1000. There is also a great temptation to falsify documents. As we can see, in most cases the problem lies not in the impossibility of identifying a fake (any scanned document always exists in paper form), but in the expensive verification process from the point of view of logistics (to come to the inspector and personally verify the availability of the document) and the labor of the inspectors (when the documents a lot, even a simple action - to call the organization that issued the document makes the verification process economically unprofitable).

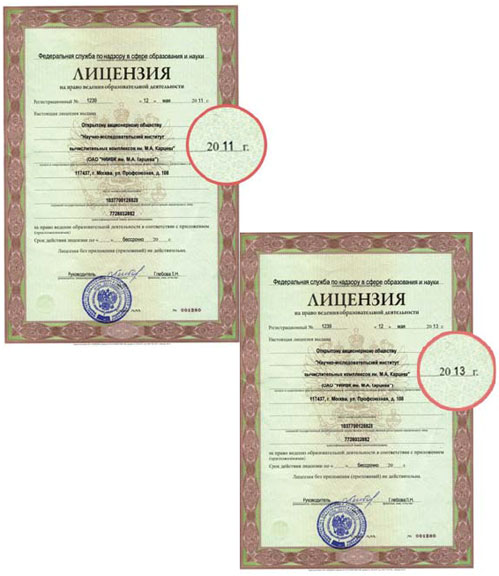

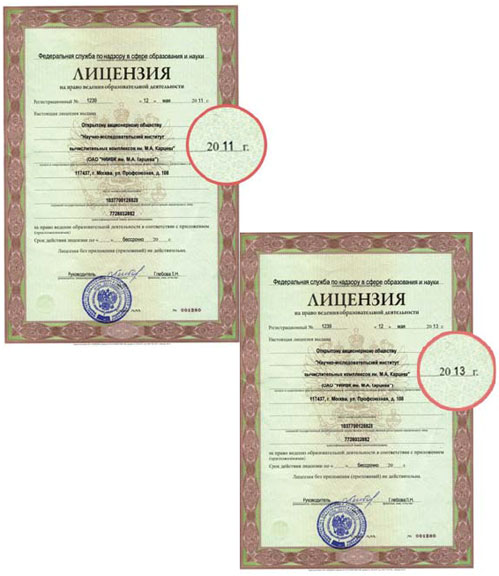

Technology for forging scanned copies of documents and hiding traces of crime Almost anyone who is familiar with simple office programs like Paint can fake a scanned document. You do not even need to be qualified as a graphic designer with the skill of specialized programs such as Photoshop. For example, to replace a year in a certificate from 2011 to 2013, it is enough to find the number “3” in the source document, select a fragment with it and copy it to “1”. Further, usually all scanned documents are collected either in PDF or in zip archives. Such actions usually lead to concealment (unintentional or intentional) of special metadata contained in the photograph, by which it would be possible to determine that the scanned copy of the document contained traces of editing graphic programs. The easiest way is to identify the use of graphics programs. Scanned documents are rarely in color, usually using 24-bit shades of gray. But in order to save space (or to hide traces of editing), they often use the monochrome mode and very low scan resolution (150DPI to 150DPI). Such a struggle for the size of scanned documents really leads to a saving in the size of file servers, but actually does not allow to recognize fakes in scans in the future. This is what fraudsters use, as well as they wrap corners in documents, lift the lid on the scanner at the time of making the copy, etc. That is, they use technologies that lead to losses in the quality of scanned copies and their “unintended small damage”. Interaction with forensic experts preparing judicial opinions showed that compressed scans in poor quality do not make it possible to prepare materials for the court to confirm modifications in the scanned document, so it is important to understand that saving on the size of photographs, provided that the storage cost is 1 fold multiple data leads to irreversible consequences. Anti-counterfeiting tools for scanned copies of documents For the purpose of controlling the modification of scanned copies of documents, electronic document management systems such as Documentum, Efrat, Directum, etc. are used. They allow you to control electronic versions of documents, including all changes that were in the document at the stage of document modification as part of the business process within the company . However, if a scan arrives from outside (tender applications for the tender) or at the stage of going beyond the organization’s perimeter (exchanging paper copies of documents and signing them with subsequent scanning), they do not allow you to track the changes made, that is, in fact, we are talking about the fact that at the stage the document is not loaded into the system, it is not checked for authenticity or for compliance with the scan, the agreed version of the document in the Word editor. Many believe that the use of EDS solves this problem, since the counterparty signs the copies of documents sent with his personal key, but EDS is only a means of identification, but not authentication. The company’s counterparties or its employees, who go to the forgery of documents, are well aware that they provide modified copies of documents, and are aware that they are identified in the system. They hope that the situation will not reach the moment of raising the primary documentation and counter checks. And in principle, they are right, since even auditors, as already noted earlier, do not work with originals. To reduce the likelihood of editing between the stage of scanning a document and its entry into the information system, special scanners are used that put a watermark on the document - a special picture that is modified when changes are made. Firstly, such devices are very expensive, and secondly, external counterparties cannot be forced to buy such scanners, so the risks of fraud are not reduced. Another way to verify the scanned documents for authenticity, which is only suitable for documents issued by services that have an open registry, for example, SRO certificates (self-regulatory organization), is to compare information obtained from a copy of the certificate (for example, number and date) with the database SRO members, which is available on the SRO website. This method is simple and effective, but in the case of a significant number of incoming scanned documents, it is not applicable, since it is time-consuming. An expert analysis of scanned documents is not common among forensics, as the alternative to it has always been a request for primary documentation (come and show the original document). Although it has its own expert subtleties in the analysis: for example, to check the size of the font size or to identify the heterogeneity of noise in the image obtained from the scanner. At the fake location, the noise level (distortion introduced by the scanner into the picture) differs from the “natural” level in the document. For the purpose of comprehensive protection against falsification of scanned documents, SMTDP TECH suggests using the DMI product - Document Manipulation Inspector, which combines: • automated recognition of editing traces in documents and the allocation of suspicious documents; • selection of the type of document and separation of data from it, which can be automatically compared in open data sources (SRO, TIN, USRLE) or with data from internal information systems. According to company estimates, the introduction of such a software package in the procurement activities of a company with a scale of 100+ people allows you to effectively deal with fakes of scanned copies of documents and identify fraud threats among contractors and company employees on time. Conclusion In conclusion, I would like to note that, of course, there are ways to get around any protection method, and there is no 100% way to protect against high-tech fraud associated with the falsification of digital documents. Therefore, only the use of a set of tools and instruments will provide complete protection against these types of threats. It is important to be aware and understand what methods exist and the limits of their application. |

Original message

Original message

Особенности управления рисками в сфере подделки отсканированных документов АЛЕКСЕЙ КУЗНЕЦОВ, коммерческий директор компании SMTDP Tech |

В статье рассмотрена проблема высокотехнологичного мошенничества, связанная с отсканированными копиями документов, возникающая при

Примеры подделки отсканированных копий документов Взаимодействие со службами, ответственными за внутренний контроль и переход компаний на электронный документооборот в различных сферах экономики (страховые компании, энергетические, ИТ-компании, логистические), показало, что обычно мошенниками движут следующие мотивы: • Подтверждение несуществующей квалификации и возможности заниматься определенным типом деятельности (лицензии, сертификаты, аттестаты, трудовые книжки и пр.) • Скрытие реальных контрагентов и активности работы по ним (платеж- ки, ИНН, ЕГРЮЛ, подписи и печати в актах и договорах, суммы контрактов) перед отчетными органами, банками, владельцами компаний, аудиторами, фондами. ПРИМЕР. ТЕНДЕРНЫЕ ЗАЯВКИ И ЗАКУПОЧНАЯ ДЕЯТЕЛЬНОСТЬ В СТРОИТЕЛЬНОЙ СФЕРЕ При подаче заявки на тендерные торги на электронных площадках в сфере строительства и энергетики в комплект заявки входят отсканированные копии банковских гарантий и сертификаты о членстве в СРО (саморегулируемой организации). Стоимость членства в СРО стоит около $20 000 в год, поэтому многие либо получают сертификат СРО на 1 год, а потом подделывают дату выдачи или берут сертификат СРО чужой организации в Интернете и меняют в нем название. Понятно, что проверить членство в СРО можно путем звонка в соответствующее СРО (их около 300), но когда закупки идут массово и с большим количеством участников, это становится трудо-затратной задачей. Банковская гарантия стоит около 0,5 % от суммы закупки, поэтому, чтобы не платить ее аналогичным сертификату СРО образом подделывают. ПРИМЕР. ИЗМЕНЕНИЕ КЛЮЧЕВЫХ ПАРАМЕТРОВ В КОНТРАКТЕ Отсканированные копии документов обычно всегда следуют за бумажными вариантами документов, но последние всегда запаздывают и хранятся в неупорядоченном виде в архивах организаций. При этом в компаниях среднего и крупного бизнеса никто не сверяет подписанные сканы с согласованными электронными версиями документов (хранящимися в Word) в СЭД. Даже внутренние аудиторы и аудиторские компании в основном работают с копиями, а не с оригиналами. Это означает, что можно согласовать документ на сумму 120 000 рублей, а в договор на подпись внести 150 000 рублей – и никто не заметит расхождения. ПРИМЕР. ПОДДЕЛКА СЕРТИФИКАТА О НАЛИЧИИ НЕОБХОДИМОЙ КВАЛИФИКАЦИИ ПРИ ПРИЕМЕ В КРЮИНГОВУЮ КОМПАНИЮ Для подтверждения квалификации членов команды судна необходимо каждые 5 лет получать сертификаты стоимостью от 100 до 200$ каждый, при этом они отправляются в крюинговые компании исключительно в виде отсканированных копий. Подделать сертификат соответственно дешевле и проще, чем его получить. Кроме того, для работы в порту капитану судна и морякам необходимо каждые 5 лет проходить переобучение, которое стоит около $1000. Здесь также велик соблазн фальсификации документов. Как мы видим, в большинстве случаев проблема лежит не в невозможности выявить подделку (любой отсканированный документ всегда существует в бумажном виде), а в дорогом процессе верификации с точки зрения логистики (приехать проверяющему и лично убедиться в наличии документа) и трудозатрат проверяющих (когда документов много, даже простое действие – позвонить в организацию, выдавшую документ, делает экономически нерентабельным процесс проверки).

Технология подделки отсканированных копий документов и скрытие следов преступления Отсканированный документ подделать может практически любой, кто знаком с простыми офисными программами типа Paint. Для этого не нужно даже обладать квалификацией графического дизайнера, обладающего навыком специализированных программ типа Photoshop. Например, для замены года в сертификате с 2011 на 2013 достаточно найти в исходном документе цифру «3», выделить фрагмент с ней и скопировать на место «1» . Далее обычно все отсканированные документы собираются либо в PDF либо в zip-архивы. Такие действия обычно приводят к скрытию (непреднамеренному или преднамеренному) специальных метаданных, содержащихся в фотографии, по которым можно было бы определить, что отсканированная копия документа содержала следы редактирования графических программ. Самый простой способ – выявить использование графических программ. Отсканированные документы редко бывают в цветном виде, обычно используются 24-битные оттенки серого. Но в целях экономии места (или же с целью сокрытия следов редактирования) часто используют монохромный режим и очень низкое разрешение сканирования (150DPI на 150DPI). Такая борьба за размеры отсканированных документов действительно ведет к экономии размера файловых серверов, но фактически не позволяет распознать подделки в сканах в будущем. Этим и пользуются мошенники, а также – заворачивают углы в документах, поднимают крышку у сканера в момент изготовления копии и пр. То есть используют технологии, которые приводят к потерям в качестве отсканированных копий и их «непреднамеренной небольшой порче». Взаимодействие с экспертами-криминалистами, готовящими судебные заключения, показало, что сжатые сканы в плохом качестве не дают возможности подготовить материалы для суда по подтверждению модификаций в отсканированном документе, поэтому важно понимать, что экономия на размере фотографий, при условии кратного падения стоимости хранения 1 Мб данных, приводит к необратимым последствиям. Инструменты борьбы с подделками отсканированных копий документов Для целей контроля модификации отсканированных копий документов используются системы электронного документооборота, такие как Documentum, Eфрат, Directum и пр. Они позволяют контролировать электронные версии документов, в том числе все изменения, которые были в документе на этапе модификации документа в рамках бизнес-процесса внутри компании. Однако в случае поступления скана извне (тендерные заявки на конкурс) или на этапе его выхода за периметр организации (обмен бумажными копиями документов и их подписание с последующим сканированием) они не позволяют отследить внесенные изменения, то есть фактически речь идет о том, что на этапе загрузки документа в систему не происходит проверки его на подлинность или соответствие скана, согласованной версии документа в редакторе Word. Многие считают, что использование ЭЦП решает эту проблему, так как контрагент подписывает присланные копии документов своим персональным ключом, но ЭЦП – лишь средство идентификации, но не контроля подлинности. Контрагенты компании или ее сотрудники, идущие на подлог документов, прекрасно понимают, что предоставляют модифицированные копии документов, и отдают себе отчет, в том, что их идентифицируют в системе. Они надеются, что ситуация не дойдет до момента поднятия первичной документации и встречных проверок. И в принципе они правы, так как даже аудиторы, как уже замечали ранее, не работают с оригиналами. Для снижения вероятности редактирования между этапом сканирования документа и его попаданием в информационную систему используют специальные сканеры, которые ставят на документ watermark – специальную картинку, которая при внесении изменений модифицируется. Во-первых, такие устройства очень дорогие, а во-вторых – внешних контрагентов нельзя заставить купить такие сканеры, поэтому риски мошенничества не сокращаются. Другой способ проверки отсканированных документов на подлинность, который подходит только для документов, выпущенных службами, имеющими открытый реестр, например, сертификаты СРО (саморегулируемая организация), – это сравнение информации, полученной из копии сертификата (например, номера и даты), с базой данных членов СРО, которая доступна на сайте СРО. Этот метод простой и эффективный, но в случае значительного числа поступающих отсканированных документов он неприменим, так как является трудоемким. Экспертный анализ отсканированных документов не распространен в среде криминалистов, так как альтернативой ему всегда являлся запрос первичной документации (приехать и показать оригинал документа). Хотя есть и свои экспертные тонкости при анализе: например, проверять линию кегля шрифта или выявлять неоднородность шумов в картинке, полученной со сканера. В месте подделки уровень шума (искажений, вносимых сканером в картинку) отличается от «естественного» уровня в документе. Для целей комплексной защиты от подделок отсканированных документов компания SMTDP TECH предлагает использовать продукт DMI – Document Manipulation Inspector, который сочетает в себе: • автоматизированное распознавание следов редактирования в документах и выделение подозрительных документов; • выделение типа документа и выделение из него данных, которые можно автоматически сравнить в открытых источниках данных (СРО, ИНН, ЕГРЮЛ) или с данными внутренних информационных систем. По оценкам компании, внедрение такого программного комплекса в закупочную деятельность предприятия масштаба 100+ человек позволяет эффективно бороться с подделками отсканированных копий документов и вовремя выявлять угрозы мошенничества среди контрагентов и сотрудников компаний. Заключение В заключение хотелось бы отметить, что, конечно, существуют способы обойти любой метод защиты, и не существует 100%-ного способа защиты от высокотехнологичного мошенничества, связанного с подделкой цифровых документов. Поэтому только применение комплекса средств и инструментов даст полную защиты от данных видов угроз. Важно осознавать и понимать, какие способы существуют и границы их применения. |