- Регистрация

- 17 Февраль 2007

- Сообщения

- 680

- Реакции

- 1.030

- Баллы

- 93

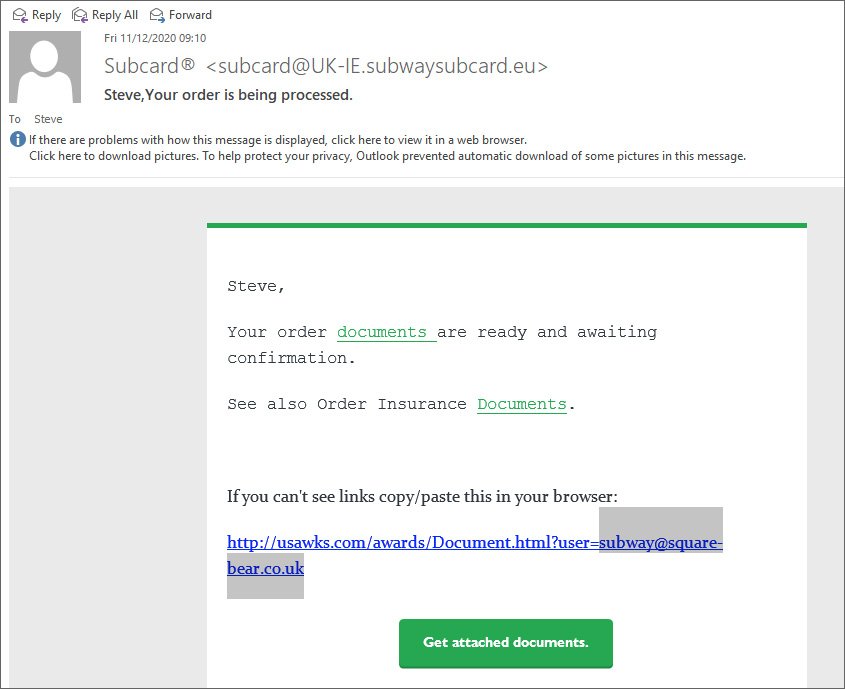

СМИ сообщают (1, 2), что британское подразделение сети ресторанов Subway пострадало от взлома. Злоумышленники разослали участникам программы лояльности Subcard вредоносные письма, якобы содержащие данные о заказах, а на самом деле приводящие к загрузке трояна TrickBot.

Напомню, что TrickBot — весьма опасная малварь, которая позволяет похищать сохраненные пароли из браузера, может распространяться по сети, воровать файлы cookie, учетные данные RDP, VNC и PuTTY и многое другое. Хуже того, TrickBot может в конечном итоге предоставить доступ к зараженной системе операторам шифровальщиков (к примеру, Ryuk или Conti).

Так как странные письма, полученные пользователями, содержали реальные имена клиентов и были направлены на адреса электронной почты, которые некоторые создавали специально для Subway, сразу возникло подозрение, что компанию взломали, и хакеры получили доступ к системе, используемой для маркетинговых кампаний.

Сначала в компании лишь косвенно подтвердили, что имела место хакерская атака:

Но чуть позже представители Subway сообщили журналистам, что их сервер, связанный с почтовыми кампаниями, действительно был взломан:

В настоящее время Subway уже начала рассылать пострадавшим клиентам письма, уведомляющие об утечке данных. В этих посланиях сказано, что из-за атаки посторонним были раскрыты имена и email-адреса пользователей.

Пока неясно, сколько всего людей могли пострадать из-за случившегося, и могли ли хакеры добраться до каких-то данных, помимо упомянутых выше.

Напомню, что TrickBot — весьма опасная малварь, которая позволяет похищать сохраненные пароли из браузера, может распространяться по сети, воровать файлы cookie, учетные данные RDP, VNC и PuTTY и многое другое. Хуже того, TrickBot может в конечном итоге предоставить доступ к зараженной системе операторам шифровальщиков (к примеру, Ryuk или Conti).

Так как странные письма, полученные пользователями, содержали реальные имена клиентов и были направлены на адреса электронной почты, которые некоторые создавали специально для Subway, сразу возникло подозрение, что компанию взломали, и хакеры получили доступ к системе, используемой для маркетинговых кампаний.

Сначала в компании лишь косвенно подтвердили, что имела место хакерская атака:

«Нам известно о некоторых сбоях, произошедших в работе наших систем электронной почты, и мы понимаем, что некоторые из наших гостей получили неавторизованные электронные письма. В настоящее время мы расследуем этот вопрос и приносим извинения за любые доставленные неудобства».

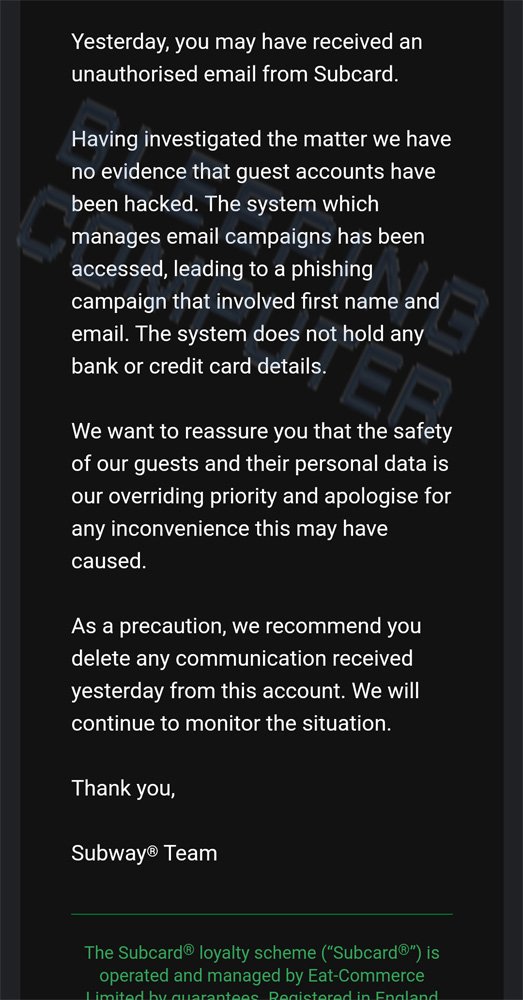

Но чуть позже представители Subway сообщили журналистам, что их сервер, связанный с почтовыми кампаниями, действительно был взломан:

«После расследования случившегося у нас нет каких-либо доказательств взлома учетных записей наших гостей. Однако система, которая управляет нашими почтовыми кампаниями, была скомпрометирована, что привело к фишинговой рассылке, в которой использовались имена и адреса электронной почты [наших пользователей]. Наша система не хранит номера банковских счетов или данные кредитных карт», — пишут представители Subway и рекомендуют удалить подозрительные письма, не открывая.

В настоящее время Subway уже начала рассылать пострадавшим клиентам письма, уведомляющие об утечке данных. В этих посланиях сказано, что из-за атаки посторонним были раскрыты имена и email-адреса пользователей.

Пока неясно, сколько всего людей могли пострадать из-за случившегося, и могли ли хакеры добраться до каких-то данных, помимо упомянутых выше.